Man in the middle

Articolo pubblicato su "Il Quotidiano del Molise" del 22-06-2015

Man in the Middle! (Lui, Lei….e l’altro!)

Siamo abituati ad utilizzare Internet per ogni cosa: per ricercare informazioni, per comunicare con i nostri amici, per acquistare dei beni, per gestire somme di danaro, e per tante altre operazioni. In ogni momento del giorno, migliaia di miliardi di informazioni, vengono immesse nell’autostrada del web, partendo da un punto specifico ed arrivando a destinazione dopo aver fatto un giro molto articolato e tortuoso.

Ogni singolo bit che compone un dato non viaggia direttamente da un mittente ad un destinatario, bensì parte da un dispositivo, passa per tutta una serie di apparati intermedi (switch, hub, server) che costituiscono la c.d. “Architettura della Rete”, ed arriva, infine, a destinazione! Se ne deduce che l’informazione viaggia su un canale (a noi noto col nome di “Internet”) che, per sua stessa natura, è INSICURO!

L’insicurezza è data proprio dalla presenza di diversi e numerosi dispositivi attraverso cui i nostri dati sono costretti a passare per arrivare a destinazione. È lecito, dunque, domandarsi: cosa fanno davvero questi apparati? Sono in grado di copiare, alterare, cancellare le informazioni che vi transitano? Chi li gestisce? Come li gestisce?

Sono tutti interrogativi che l’utente medio non si pone mai, nella erronea convinzione che l’unica persona in grado di leggere le informazioni inviate sia sempre e solo il suo destinatario!

La situazione si aggrava nel caso in cui si utilizzano le reti wireless (il c.d. “Wi-Fi”). Queste non sono altro che segnali radio e sono anch’esse intercettabili, dato che per propagarsi utilizzano un altro canale insicuro per definizione: l’etere!

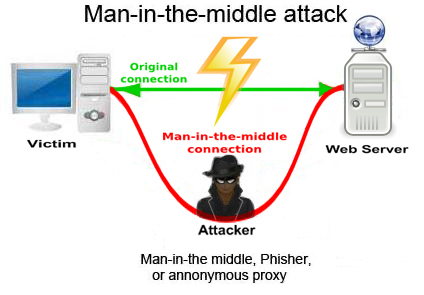

Lo stesso discorso va fatto per gli smartphone dove ogni comunicazione avviene sempre utilizzando onde radio intercettabili. Questa situazione comporta la possibilità che possa verificarsi un particolare tipo di aggressione informatica conosciuta col nome di “Man in the Middle” (in italiano “Uomo nel Mezzo”) e che consiste nell’intromettersi in mezzo ad una trasmissione tra due parti comunicanti, con la facoltà di poter intercettare, leggere, modificare o cancellare ogni informazione (o messaggio) in transito.

La particolarità di questo attacco consiste nel fatto che nessun interlocutore è in grado di sapere se il collegamento che permette la comunicazione con l’altra parte sia stato effettivamente compromesso da un terzo!

Costui, infatti, può inviare un messaggio alla sua vittima facendo in modo che lo stesso appaia inviato dal suo legittimo corrispondente!

Nel corso del tempo, il Man in the Middle ha subito delle varianti: oggi si parla di “Man in the e-mail”, di “Man in the Facebook” e di “Man in the WhatsApp”, a seconda del “terreno” su cui porre in essere l’attacco, dimostrando sempre l’inaffidabilità del canale comunicativo!

Riguardo al fenomeno del “Man in the e-mail”, raccontato recentemente anche nel servizio televisivo di un noto tg satirico, è bene ricordare che colpisce soprattutto aziende che operano con l’estero, provocando danni economici alle stesse per svariati milioni di euro.

Alla base di ogni tipo di attacco “Man in the Middle” c’è sempre l’Ingegneria Sociale e la c.d. “Profilazione” della vittima: dopo diverso tempo passato ad osservare le comunicazioni in transito; ad acquisire i loghi, i nomi, le firme; a conoscere i tempi, le dinamiche ed i toni con cui avvengono le trasmissioni; l’Uomo nel Mezzo utilizza tutte queste informazioni per sostituirsi all’interlocutore della vittima, inviando false istruzioni, false comunicazioni, soprattutto quando a circolare sono i soldi; soldi che verranno dirottati su conti correnti diversi, per poi sparire senza lasciar tracce!

Molto spesso, questo attacco, è accompagnato e rafforzato anche da altri tipi di aggressioni informatiche che permettono di violare in toto la “vita digitale” di un utente (come il furto di password). La distrazione, l’ingenuità e la poca conoscenza in materia da parte della vittima, assicurano, poi, la sua piena riuscita!

Per conoscere come difendersi dal Man in the Middle, l’I-Forensics s.n.c. organizza dei Corsi di Sicurezza Informatica presso i suoi uffici in C.so Risorgimento 339 A/B ad Isernia. Per informazioni ed iscrizioni è possibile contattare lo 0865.299728, dal lunedì al venerdì, dalle 9.30 alle 13.00 e dalle 16.30 alle 20.00.

I-Forensics Team